|  |

| Журнал ТЗ № 3 2021 |  |

|

Раздел: КОНТРОЛЬ ДОСТУПА

Тема: СКУД (системы контроля и управления доступом)

Автор: НАТАЛЬЯ БЕРКУТОВА PR-менеджер Sigur

| Как сделать СКУД по-настоящему безопасной даже от самого подготовленного взломщика? | |  Вопрос защиты данных в СКУД остается актуальным, несмотря на алгоритмы криптографической защиты и другие современные технологии. Как бы парадоксально это ни звучало, в отрасли безопасности в целом «безопасность» развивается медленнее, чем в других сферах.

Большинство каналов связи в таких системах до сих пор остаются «прозрачными»: они не зашифрованы и не имеют инструментов, препятствующих «перехвату» данных. Часто для этого даже не требуется каких-то специфических знаний и навыков, что в свою очередь является дополнительной мотивацией к подлогу системы злоумышленниками.

Основа любой системы контроля и управления доступом – это управляющее устройство - контроллер, а также считыватели и идентификаторы, с которых система и получает всю необходимую информацию.

Сегодня существуют три самых популярных вида идентификаторов: карты, биометрия и смартфоны. Это первое уязвимое место в системе безопасности. Практически любой идентификатор, например карту, можно копировать, а систему распознавания лиц обмануть фотографией.

ОТ БЕСКОНТАКТНЫХ КАРТ ДО БИОМЕТРИИ

До сих пор самым популярным форматом карт в России остаётся EM Marine, который не имеет абсолютно никакой защиты. Получив такую карту, можно буквально за 100 рублей сделать её копию в любом из многочисленных сервисов, специализирующихся на изготовлении ключей или домофонных брелков. Или, потратив примерно такую же сумму, делать дубликаты самостоятельно с помощью устройств для клонирования карт, находящихся в свободной продаже на Aliexpress и подобных площадках.

|  Чтобы избежать такой ситуации, требуется использовать современные стандарты карт, позволяющие с помощью шифрования обеспечить безопасность информации на самой карте. Например, когда считыватель не просто получает общедоступный UID (уникальный идентификационный номер) карты, но также обращается к определенному зашифрованному месту на ней и убеждается, что на нем записан необходимый «ключ» (пароль) для дальнейшей работы. Данный процесс, который всегда происходит в зашифрованном виде, называют взаимной аутентификацией, а проверку ключа - диверсификацией ключа.

Возвращаясь к форматам карт, стоит отметить, что некоторые производители разрабатывают свои уникальные форматы идентификаторов, другие же поддерживают открытые и общеизвестные, например Mifare. Такие карты широко используются в качестве транспортных в системах Тройка или Подорожник, как Ski-pass на большинстве горнолыжных курортах или как пропуск в некоторых фитнес-центрах, например World Class.

Кроме этого, некоторые банковские карты с бесконтактным чипом (MasterCard PayPass, Visa PayWave) могут выступать в качестве идентификатора Mifare: это позволяет в рамках одного носителя объединить несколько функций. Нередко такой подход используется в кампусных проектах, где для студента эта карта - и финансовый инструмент, и обычная банковская карта, на которую он получает стипендию, и пропуск в общежитие или лабораторию, а также читательский билет и прочее.

|  Если говорить о формате Mifare, то также по-разному можно подходить и к способу шифрования этих карт. Некоторые вендоры предоставляют возможность пользователю на своей стороне переводить карты в зашифрованный режим, а некоторые сами занимаются шифрованием и хранением ключей, отправляя клиентам уже готовые карты.

Важно, чтобы решения производителя имели возможность работы с идентификаторами, имеющими инструменты защиты от копирования. Кроме этого, вендор также должен позаботиться о том, чтобы для непосредственного пользователя системы работа с такими картами с точки зрения администрирования не была сложной.

АЛЕКСАНДРА КУНИНА (

инженер Sigur)

В последнее время в качестве идентификаторов все чаще встречаются и смартфоны. Передача данных в этом случае может осуществляться при помощи двух технологий - NFC и Bluetooth. Обе технологии пришли из IT-сферы, имеют проверенные методы шифрования и передачи данных, давно зарекомендовавшие себя с точки зрения безопасности.

|

ИНТЕРФЕЙСЫ СВЯЗИ

Перейдем ко второму возможному уязвимому месту в системе. После того, как считыватель получил информацию от идентификатора, он должен передать её на контроллер. Есть множество интерфейсов связи между считывателем и контроллером, которые используются производителями СКУД по всему миру. Одни из самых распространенных – это Touch Memory, Wiegand и OSDP.

Каждый производитель выбирает сам для себя интерфейс, исходя из запросов со стороны рынка. Некоторые вендоры создают свои протоколы связи, которые являются менее публичными. При этом система становится менее гибкой, что отчасти сделано еще и для привязки к поставщику (Vendor Lock) - установки дальнейшего оборудования только определенного производителя.

|

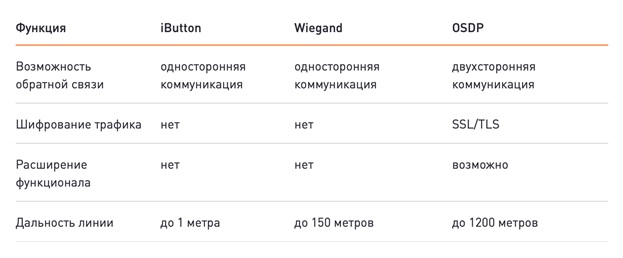

Сравнительная таблица стандартов интерфейсов связи

между считывателем и контроллером

Такие интерфейсы как Wiegand и Touch Memory (его еще часто называют iButton) не поддерживают шифрование передаваемых данных, аутентификацию сторон или контроль целостности линии связи. Передача данных по ним происходит посредством коротких импульсов от считывателя, которые контроллер фиксирует на своей стороне и понимает, какая информация была передана. Эту информацию можно легко перехватить, наблюдая за колебаниями напряжения на проводах линии. Конечно, добраться до самих проводов под чистовой отделкой или в специальные короба станет более сложной задачей, однако сама уязвимость при этом не теряет своей актуальности.

Интерфейс OSDP является современным, унифицированным и безопасным, но пока не достаточно распространенным. Очень важный аспект стандарта – это возможность использования криптографии при обмене данными между периферийными устройствами и контроллером.

Сейчас OSDP — это все еще нишевое решение для заказчиков, у которых вопрос безопасности стоит на первом месте (например, банковские структуры или предприятия нефтегазовой отрасли). Но это только пока: стандарт всё больше набирает популярность - и не только за счет своей унифицированности и защищенности, но и удобства настройки и использования. Безопасность — это хорошо, но это не единственное, что нужно пользователям.

Так, например, нативной возможностью OSDP является отслеживание состояния связи с устройствами, а также, в отличие от того же Wiegand, отсутствие необходимости прокладки дополнительных коммуникаций - на одной линии могут работать и несколько считывателей.

Интерфейс OSDP (Open Supervised Device Protocol) хоть и является стандартом, но, как напрямую следует из названия, никак не ограничивает возможности расширения своих функций. При желании производителя по этому же интерфейсу можно обновлять настройки индикации считывателей, прошивки устройств, настраивать режимы работы с картами, имеющими инструменты защиты от копирования и многое другое.

ИНТЕРФЕЙСЫ СВЯЗИ. ЧАСТЬ 2

Смотреть видео:

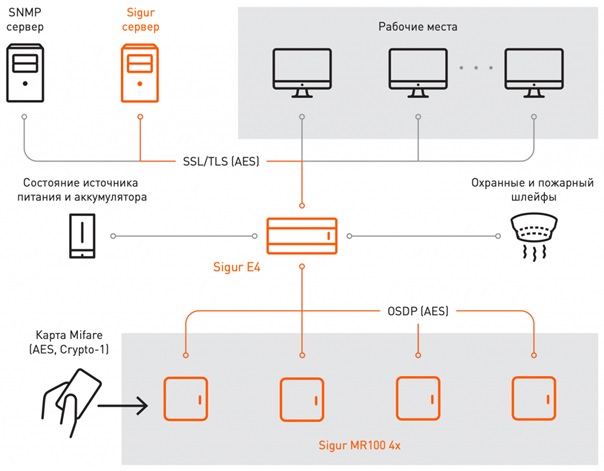

Третьим уязвимым местом в системах контроля и управления доступом является связь между контроллером и сервером, которая осуществляется разными способами. Самыми распространенными интерфейсами для этого являются RS485 и Ethernet.

При взаимодействии сервера с контроллером может передаваться различная информация - данные для доступа сотрудников (номера карт, правила доступа), а также осуществляется обратная процедура - отправка информации на сервер о происходящих на точках прохода событиях. Все это происходит посредством канала, который тоже должен шифроваться.

Поскольку СКУД в настоящее время все глубже интегрируется в IT-экосистему компаний, использование интерфейса Ethernet смотрится выигрышнее из-за удобства подключения, администрирования и достигаемого уровня безопасности.

ДМИТРИЙ ПОПОВ (

pre-sale инженер Sigur)

|

Так, например, при передаче данных существует нативная возможность их защиты посредством шифрования по стандартным протоколам TLS и DTLS, широко использующихся во множестве приложений, с которыми знаком сегодня каждый: веб-браузеры, клиенты электронной почты, мессенджеры или приложения IP-телефонии (VoIP).

ХРАНЕНИЕ ДАННЫХ

Очень важен также вопрос хранения информации на самом сервере: личных данных сотрудников, клиентских баз и другой конфиденциальной информации. Для этого существуют специализированные программы для защиты данных от копирования и передачи, средства для шифрования информации на жестких дисках и многие другие инструменты.

|  Однако, даже используя их, не стоит забывать и базовые правила, выполнение которых является залогом надежности хранения данных. Среди них можно отметить своевременное обновление системы, установку надежных паролей, их регулярную смену и проработку политик доступа, включенный firewall и другие.

И всё же основным источником возникновения угроз для безопасности является не оборудование, а сам человек. Устойчивость системы можно рассчитать и предусмотреть риски, но по итогу самом слабым местом в системах безопасности остается человеческий фактор. Например, сотрудник охраны бизнес-центра может продать парковочные карты жителям соседних домов, а рядовой сотрудник может исправить данные о своем рабочем времени, если оператор забудет выйти из программы. Подобных примеров множество.

РЕЗЮМЕ

Проблема обеспечения безопасности информации является сейчас более чем актуальной, особенно в системах безопасности. В этом смысле «сквозная защита данных», начиная с идентификатора и заканчивая сервером системы — это обязательная составляющая современных СКУД, помимо которой производителю следует позаботиться и об удобстве использования и администрирования всей системы.

|  В условиях сближения с IT-сегментом строгое следование стандартам, проверенным на протяжении нескольких лет и успешно применяющимся повсеместно, не только гарантирует достаточный уровень защиты информации в СКУД, но также делает систему более понятной и прогнозируемой для IT-специалистов, все чаще задействованных в выборе и администрировании подобных систем. |

Внимание! Копирование материалов, размещенных на данном сайте допускается только со ссылкой на ресурс http://www.tzmagazine.ru

Рады сообщить нашим читателям, что теперь нашем сайте работает модуль обратной связи. Нам важна ваша оценка наших публикаций! Также вы можете задавать свои вопросы.Наши авторы обязательно ответят на них.

Ждем ваших оценок, вопросов и комментариев! |

Добавить комментарий или задать вопрос

Правила комментирования статей

Версия для печати

Средняя оценка этой статьи: 5 (голосов: 2)

Ваша оценка:

| | |

|  |

|

|

| Реклама |

|

|

| Подписка на новости | |

|

|

|